Con così tanti soldi che circolano nei casinò, queste strutture rappresentano un mondo altamente regolamentato in termini di sicurezza.

Uno degli aspetti più critici della sicurezza nei casinò è il controllo fisico delle chiavi, poiché questi strumenti vengono utilizzati per accedere a tutte le aree più sensibili e protette, comprese le sale conteggio e le cassette di sicurezza. Pertanto, le norme e i regolamenti relativi al controllo delle chiavi sono estremamente importanti per mantenere un controllo rigoroso, riducendo al minimo perdite e frodi.

I casinò che utilizzano ancora registri manuali per il controllo delle chiavi sono esposti a rischi costanti. Questo approccio è soggetto a numerose incertezze naturali, come firme vaghe e illeggibili, registri danneggiati o smarriti e lunghi processi di cancellazione. Ancora più fastidioso, l'intensità di lavoro necessaria per individuare, analizzare e analizzare le chiavi da un gran numero di registri è molto elevata, il che mette a dura prova l'audit e il tracciamento delle chiavi, rendendo difficile un'accurata tracciabilità e incidendo negativamente sulla conformità.

Quando si sceglie una soluzione di controllo e gestione delle chiavi che soddisfi le esigenze dell'ambiente del casinò, ci sono caratteristiche importanti da considerare.

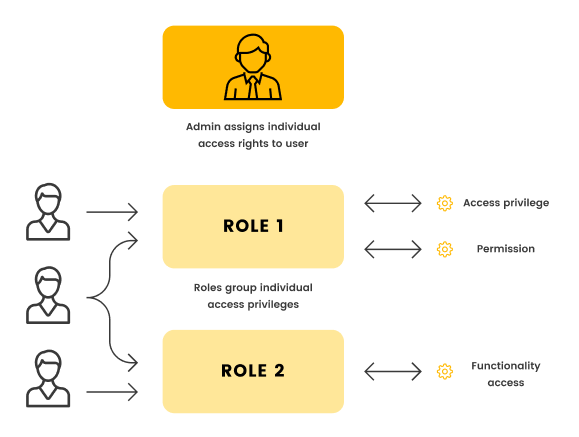

1. Ruolo di autorizzazione utente

I ruoli di autorizzazione garantiscono agli utenti con privilegi di gestione dei ruoli privilegi amministrativi sui moduli di sistema e accesso ai moduli riservati. Pertanto, è assolutamente necessario personalizzare i tipi di ruolo più adatti al casinò, nella fascia media di autorizzazioni, sia per i ruoli di amministratore che per quelli di utente normale.

2. Gestione centralizzata delle chiavi

Centralizzando un gran numero di chiavi fisiche, chiuse in armadi sicuri e robusti secondo regole prestabilite, la gestione delle chiavi diventa più organizzata e visibile a colpo d'occhio.

3. Bloccaggio individuale delle chiavi

Le chiavi del mobiletto portamonete della macchina per monete, le chiavi dello sportello della macchina per monete, le chiavi del mobiletto portamonete, le chiavi del chiosco, le chiavi del contenuto del box portamonete del ricevitore di valuta e le chiavi di rilascio del box portamonete del ricevitore di valuta sono tutte bloccate separatamente l'una dall'altra nel sistema di controllo delle chiavi

4. Le autorizzazioni chiave sono configurabili

Il controllo degli accessi è uno dei requisiti fondamentali della gestione delle chiavi e l'accesso alle chiavi non autorizzate è un'area importante e regolamentata. In un casinò, le chiavi caratteristiche o i gruppi di chiavi dovrebbero essere configurabili. Invece di un sistema generale "tutte le chiavi sono accessibili a condizione che entrino in uno spazio sigillato", l'amministratore ha la flessibilità di autorizzare gli utenti per chiavi individuali e specifiche e può controllare completamente "chi ha accesso a quali chiavi". Ad esempio, solo i dipendenti autorizzati a depositare le monete nei box per il ricevimento del denaro possono accedere alle chiavi di rilascio dei box per il ricevimento del denaro, e a questi dipendenti è vietato accedere sia alle chiavi relative al contenuto dei box per il ricevimento del denaro sia alle chiavi di rilascio dei box per il ricevimento del denaro.

5. Coprifuoco principale

Le chiavi fisiche devono essere utilizzate e restituite all'orario previsto e al casinò ci aspettiamo sempre che i dipendenti restituiscano le chiavi in loro possesso entro la fine del turno e vietiamo la rimozione di qualsiasi chiave durante i periodi non di turno, solitamente associati agli orari dei turni dei dipendenti, eliminando il possesso delle chiavi al di fuori dell'orario previsto.

6. Evento o spiegazione

In caso di eventi come un inceppamento di una macchina, una controversia con un cliente, uno spostamento o una manutenzione della macchina, l'utente è solitamente tenuto a includere una nota predefinita e un commento a mano libera con una spiegazione della situazione prima di rimuovere le chiavi. Come richiesto dalla normativa, per le visite non pianificate, gli utenti devono fornire una descrizione dettagliata, incluso il motivo o lo scopo per cui si è verificata la visita.

7. Tecnologie di identificazione avanzate

Un sistema di gestione delle chiavi ben progettato dovrebbe disporre di tecnologie di identificazione più avanzate, come la biometria/scansione della retina/riconoscimento facciale, ecc. (se possibile, evitare il PIN)

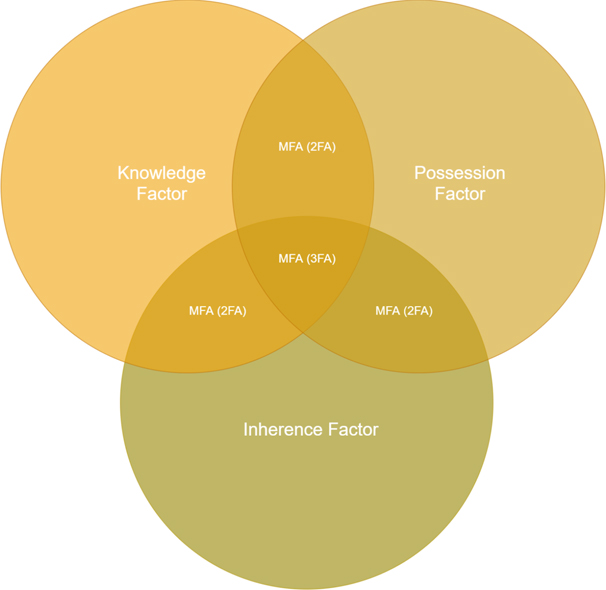

8. Più livelli di sicurezza

Prima di accedere a qualsiasi chiave nel sistema, ogni singolo utente dovrebbe sottoporsi ad almeno due livelli di sicurezza. L'identificazione biometrica, un PIN o la strisciata di un documento d'identità per identificare le credenziali dell'utente non sono sufficienti separatamente. L'autenticazione a più fattori (MFA) è un metodo di sicurezza che richiede agli utenti di fornire almeno due fattori di autenticazione (ovvero credenziali di accesso) per dimostrare la propria identità e accedere a una struttura.

Lo scopo dell'MFA è impedire agli utenti non autorizzati di accedere a una struttura aggiungendo un ulteriore livello di autenticazione al processo di controllo degli accessi. L'MFA consente alle aziende di monitorare e proteggere le informazioni e le reti più vulnerabili. Una buona strategia MFA mira a trovare un equilibrio tra l'esperienza utente e una maggiore sicurezza sul posto di lavoro.

L'MFA utilizza due o più forme di autenticazione separate, tra cui:

- Fattori di conoscenza. Ciò che l'utente sa (password e codice di accesso)

- Fattori di possesso. Cosa possiede l'utente (tessera di accesso, codice di accesso e dispositivo mobile)

- Fattori di inerenza. Cos'è l'utente (biometria)

L'MFA offre diversi vantaggi al sistema di accesso, tra cui una maggiore sicurezza e il rispetto degli standard di conformità. Ogni utente dovrebbe sottoporsi ad almeno due livelli di sicurezza prima di accedere a qualsiasi chiave.

9. Regola dei due uomini o regola dei tre uomini

Per alcune chiavi o set di chiavi altamente sensibili, le normative di conformità potrebbero richiedere la firma di due o tre persone, una per ogni reparto, in genere un membro del team di consegna, un cassiere e un addetto alla sicurezza. La porta dell'armadietto non deve aprirsi finché il sistema non verifica che l'utente abbia l'autorizzazione per la chiave specifica richiesta.

Secondo le normative sul gioco d'azzardo, la custodia fisica delle chiavi, inclusi i duplicati, necessarie per accedere agli armadietti di deposito monete delle slot machine richiede il coinvolgimento di due dipendenti, uno dei quali indipendente dal reparto slot. La custodia fisica delle chiavi, inclusi i duplicati, necessarie per accedere al contenuto delle cassette di deposito degli accettatori di valuta richiede il coinvolgimento fisico di dipendenti di tre reparti separati. Inoltre, almeno tre membri del team di conteggio devono essere presenti al momento del rilascio delle chiavi dell'accettatore di valuta e della sala di conteggio monete e di altre chiavi di conteggio per il conteggio, e almeno tre membri del team di conteggio devono accompagnare le chiavi fino al momento della loro restituzione.

10. Rapporto chiave

Le normative sul gioco d'azzardo richiedono diversi tipi di audit periodici per garantire che il casinò sia pienamente conforme alle normative. Ad esempio, quando i dipendenti firmano le chiavi delle cassette di deposito dei giochi da tavolo, i requisiti della Nevada Gaming Commission richiedono la tenuta di report separati che indichino data, ora, numero del gioco da tavolo, motivo dell'accesso e firma, anche elettronica.

Una "firma elettronica" include un PIN o una tessera univoca per il dipendente, oppure un'identificazione biometrica del dipendente convalidata e registrata tramite un sistema di sicurezza computerizzato. Il sistema di gestione delle chiavi dovrebbe disporre di un software personalizzato che consenta all'utente di impostare tutti questi e molti altri tipi di report. Un sistema di reporting affidabile aiuterà notevolmente l'azienda a monitorare e migliorare i processi, garantire l'onestà dei dipendenti e ridurre al minimo i rischi per la sicurezza.

11. Email di avviso

Una funzione di avviso tramite e-mail e SMS per i sistemi di controllo chiavi fornisce alla direzione avvisi tempestivi per qualsiasi azione pre-programmata nel sistema. I sistemi di controllo chiavi che incorporano questa funzionalità possono inviare e-mail a destinatari specifici. Le e-mail possono essere inviate in modo sicuro da un servizio di posta elettronica esterno o ospitato sul Web. I timestamp sono precisi al secondo e le e-mail vengono inviate al server e recapitate più rapidamente, fornendo informazioni accurate su cui è possibile agire in modo più efficace e rapido. Ad esempio, una chiave per una cassetta di sicurezza può essere pre-programmata in modo che la direzione riceva un avviso quando questa chiave viene rimossa. A una persona che tenta di uscire dall'edificio senza restituire una chiave all'armadietto portachiavi può anche essere negata l'uscita con la propria tessera di accesso, attivando un avviso alla sicurezza.

12. Comodità

È utile per gli utenti autorizzati avere accesso rapido a chiavi o set di chiavi specifici. Con il rilascio immediato delle chiavi, gli utenti devono semplicemente inserire le proprie credenziali e il sistema saprà se possiedono già una chiave specifica e la sbloccherà immediatamente. La restituzione delle chiavi è altrettanto semplice e veloce. Questo consente di risparmiare tempo, ridurre la formazione e superare qualsiasi barriera linguistica.

13. Estensibile

Dovrebbe inoltre essere modulare e scalabile, in modo che il numero di tasti e la gamma di funzioni possano cambiare e crescere con l'evoluzione dell'azienda.

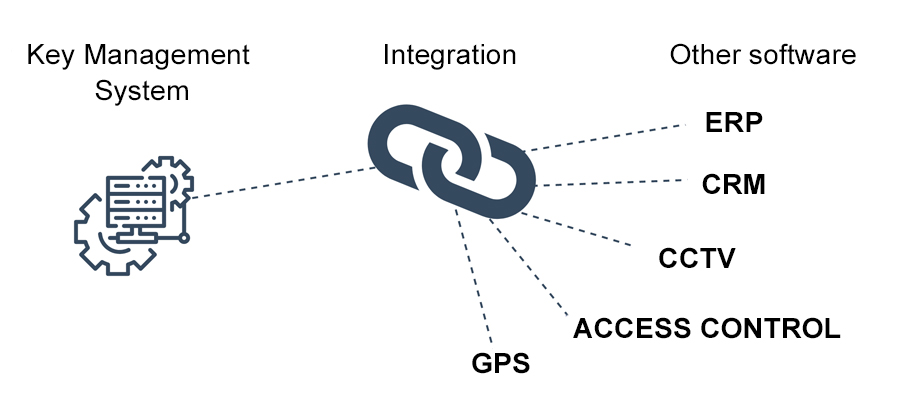

14. Capacità di integrazione con i sistemi esistenti

I sistemi integrati possono aiutare il tuo team a lavorare su un'unica applicazione, riducendo i passaggi da un sistema all'altro e aumentando la produttività. Mantieni un'unica fonte di dati, consentendo un flusso di dati fluido da un sistema all'altro. In particolare, la configurazione di utenti e diritti di accesso è rapida e semplice se integrata con i database esistenti. In termini di costi, l'integrazione di sistema riduce i costi generali, consentendo di risparmiare tempo e reinvestirlo in altre aree importanti dell'azienda.

15. Facile da usare

Infine, dovrebbe essere facile da usare, poiché il tempo dedicato alla formazione può essere costoso e molti dipendenti diversi dovranno poter accedere al sistema.

Tenendo a mente questi elementi, un casinò può gestire saggiamente il proprio sistema di controllo delle chiavi.

Data di pubblicazione: 19-06-2023